Давеча на фронтах защиты онлайн-конфиденциальности полыхнул очередной скандал. Выяснилось «вдруг», что некоторые расширений для Chrome собирают данные о действиях своих пользователях, и потом эти самые данные распродаются. Расширения использовали известную директиву unsafe-eval и, по самым скромным подсчетам, скачать их успели более 4 млн. раз.

Если в двух словах, то каждая такая прога после установки запускала «левые» скрипты, но, как говорится, не просто так. Раймонд Хилл, разработчик uBlock Origin, суть данной «внезапной ситуации» когда-то описал следующим образом:

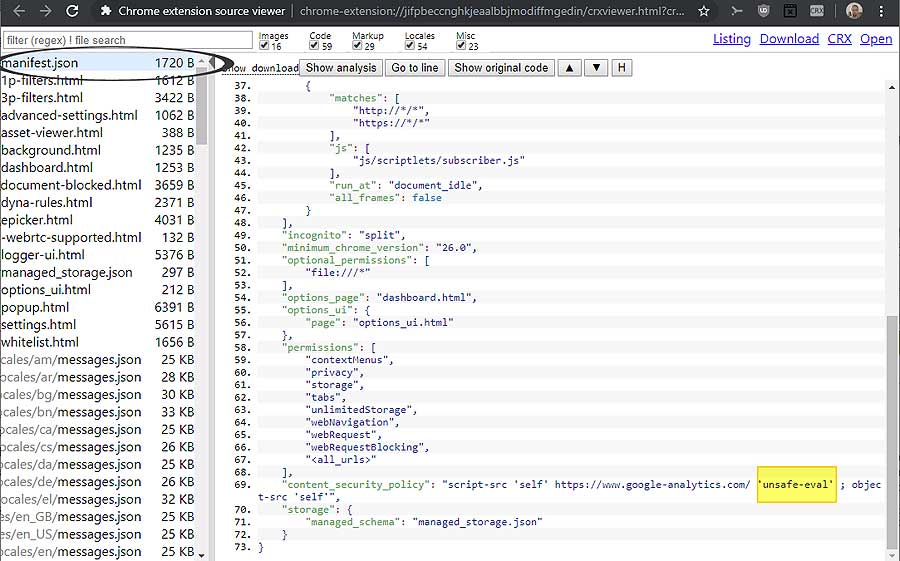

«Чтобы расширение могло выполнять удаленный код в своем собственном контексте, файл manifest.json должен явно содержать unsafe-eval».

Более подробную инфа в Сети присутствует в избытке и гуглится легко. А по состоянию на сейчас, пользователям Chrome и других браузеров рекомендуется воздержаться от использования расширений с unsafe-eval, а также проверять файл манифеста каждого расширения из магазина Chrome перед установкой.

Собственно, данная процедура рекомендуется в качестве обязательной уже лет 5 как. Так что, пользуясь случаем, вкратце напомним:

как проверить на unsafe-eval новое расширение в магазине Chrome

Сделать это можно следующим способом:

- качаем и устанавливаем расширение Chrome extension source viewer (ЛИНК);

- далее в браузере открываем страницу нужного расширения в магазине Chrome;

- на панели расширений браузера кликаем кнопку «CRX» и в меню жмем «View Source«;

- в таблице на открывшейся следом странице выделяем строку manifest.json (в колонке слева);

- далее жмем F3 с клавиатуры и в строке поиска на странице пишем unsafe-eval:

как проверить на unsafe-eval установленное расширение в Chrome

Само собой, можно поочередно найти и перепроверить файлы manifest.json всех установленных расширений, но, если расширений много, то это займет некоторое время. Потому если расширений много, то лучше поиск автоматизировать и мероприятие в целом ускорить. Для этого:

- сначала качаем на комп утилитку Everything (можно портативную версию) и текстовый редактор Notepad++ (либо любой другой с функций поиска по содержимому файла);

- Everything запускаем от имени администратора системы;

- сверху кликаем «Поиск» и «Расширенный поиск«;

- в поле «Слово или фраза внутри файла» вводим unsafe-eval

- в поле «Местоположение» указываем диск C: либо сразу путь к папке с расширениями Chrome, его найти можно в описании версии браузера на странице chrome://version/, строка «Путь к профилю» (копируем эту строку, к примеру, C:\Users\Имя_пользователя\AppData\Local\Google\Chrome\User Data\Default в поле «Местоположение»);

- ставим флажок в чек боксе «С вложенными папками«;

- жмем OK.

Далее в результатах поиска отбираем файлы с названием manifest.json. Открываем каждый в Notepad++ и через поиск редактора проверяем код файла на предмет наличия в нем фразы unsafe-eval.

В такой способ, к слову, можно быстренько проверить расширения (аддоны) не только в Chrome, но и в любом другом браузере. Для профилактики…