Fingerprintins или так называемые цифровые отпечатки смартфона (компа, планшета и пр) — это некий набор данных о программном и аппаратном обеспечении конкретного устройства, позволяющий отличить его от всех прочих.

И к слову, не всегда эти данных собираются в каких-то нехороших целях.

Очень активно алгоритмы для снятия цифровых отпечатков устройств сегодня применяют разработчики софта для предотвращения нарушения пользователем предусмотренных лицензионным соглашением обязательств (это когда, к примеру, игрушку ставить можно только на один комп, а на другом просто так запускаться она уже не будет).

Не пропустите: Антидетект-браузер или прокси: уточним некоторые моменты

Впрочем отпечатки смартфона или компа в любом случае снимаются всегда без ведома его владельца и, само собой, без его (вашего!) разрешения.

Сбор отпечатков через самые обычные браузеры, по мнению профильных специалистов, в последнее время приобрел просто небывалые масштабы. А куда и кому все эти данные в конечном итоге попадают, не скажет никто.

Более того, специальные алгоритмы для снятия и обработки отпечатков позволяют с достаточной степени точно идентифицировать и смартфон, и его пользователя, даже когда последний в Сеть ходит исключительно через надежный платный VPN, применяет блокировщик рекламы, антивирусы и браузер юзает только в режиме инкогнито.

Собственно, в подавляющем большинстве случаев для сбора отпечатков как раз браузера (любого) и хватает вполне.

Ведь когда браузер смартфона или компа запрашивает страницу сайта, чтобы она отобразилась на экране качественно, он (браузер) автоматом отправляет в Сеть определенный набор данных (заголовки запросов) с описанием и своим, и заодно операционной системы устройства (и даже нередко с типом самого устройства).

Инфы этой немного, но в сочетании она формирует уникальный цифровой отпечаток девайса. Один из…

А вот когда на сайте включены еще и специальные скрипты, то они снимут еще больше отпечатков, в частности «посмотрят» расширения в браузере, диагональ и разрешение экрана, часовой пояс, язык системы и пр.

Плюс, на многих сайтах сегодня применяются еще и алгоритмы «canvas fingerprinting», которые путем анализа особенностей работы графического процессора вытаскивают из вашего браузера еще массу данных (притом даже без файлов cookies), которые тоже являются уникальным отпечатком.

Но и это еще не всё. Есть трекеры, которые анализируют аудиоотпечатки браузеров. Ведь даже звуки браузеры на конкретных смартфонах и компах воспроизводят по-своему.

Специалисты Electronic Frontier Foundation выставили в интернет простенький (сравнительно) онлайн-тест Cover your Tracks для проверки браузеров. Полюбопытствуйте — очень помогает осознанию того, насколько легко нынче отслеживаются всё и все в Сети.

И тем не менее, некоторые меры (из числа доступных обычному пользователю) для повышения уровня анонимности себя любимого/любимой в «онлайне» в наше категорически не помешают.

Ведь скрыть вообще все отпечатки своего смартфона в Сети, как вы уже поняли, получится вряд ли, но оставлять их поменьше можно и нужно. А для этого:

#1 — пользуемся обычными браузерами

Тут всё просто: необычный браузер на смартфоне у обычного пользователя — это уже сам по себе цифровой отпечаток. Потому Chrome, Edge, Firefox — чем обычнее, тем лучше.

Ну а если очень уж хочется чего-то хоть немножко необычного, то тогда Tor. Его разработчики специально поработали над ем, чтобы Tor генерил побольше отпечатков, которые у всех его юзеров одинаковые. Для этого браузер даже подменяет некоторые данные автоматом, чтобы, к примеру, со стороны казалось, что вы работает с Windows-компа (которая до сих пор тоже самая популярная ОС в мире). Кроме того также умеет отключать Javascript и блокировать инструменты WebGL, прочие инструменты для снятия данных.

Не пропустите: Tor с VPN: зачем и какие точно подходят

#2 — отключаем Javascript

Большую часть данных, которые требуются для снятия отпечатков конкретного устройства, собирают программы-трекеры, выполняющие определенные коды Javascript просто в браузере.

Поэтому многие пользователи всегда запрещают браузерам выполнять вообще все такие скрипты, несмотря на то, что некоторые сайты от этого потом не грузятся.

А для пущей надежности еще и пользуются программкой (расширением для браузера) NoScript, которую можно настроить, чтобы она блокировала Javascript на нужных сайтах.

#3 — CanvasBlocker

Да, любые расширения любого браузера как раз и являются теми самыми отпечатками, которые желательно скрывать. Однако CanvasBlocker — расширение особенное.

Эта прога блокирует снятие отпечатков посредством как чрезвычайно популярных нынче технологий Canvas и WebGL, так и методов посложнее, в том числе упомянутых выше технологий анализа аудиоотпечатков браузера и определения разрешения экрана.

CanvasBlocker — программка бесплатная, и работает со всеми самыми распространенными браузерами, в частности с Chrome, Edge и Firefox.

#4 — чаще пользуемся мобильными браузерами

Как бы это странно не звучало, но до сих пор считается, что снять отпечатки мобильного браузера посложнее будет, чем с десктопной его версии.

В мобильных Chrome, Edge и Firefox опций для настройки меньше и расширений они поддерживают тоже меньше. Следовательно, мобильные браузеры на разных смартфонах (и планшетах) больше похожи друг на дружку, и различить их тоже труднее.

Не пропустите: Блокируем веб шрифты: чтобы сайты грузились быстрее и безопаснее

#5 — шифруемся

Современные трекеры для снятие отпечатков устройств чаще отслеживают так называемые «supercookies«. Такие файлы в Сети оставляет оборудование провайдера, на устройствах конечных пользователей они не хранятся, потому найти и удалить мы не можем. AdBlocker и другие блокировщики «супер-куки» тоже не блокируют.

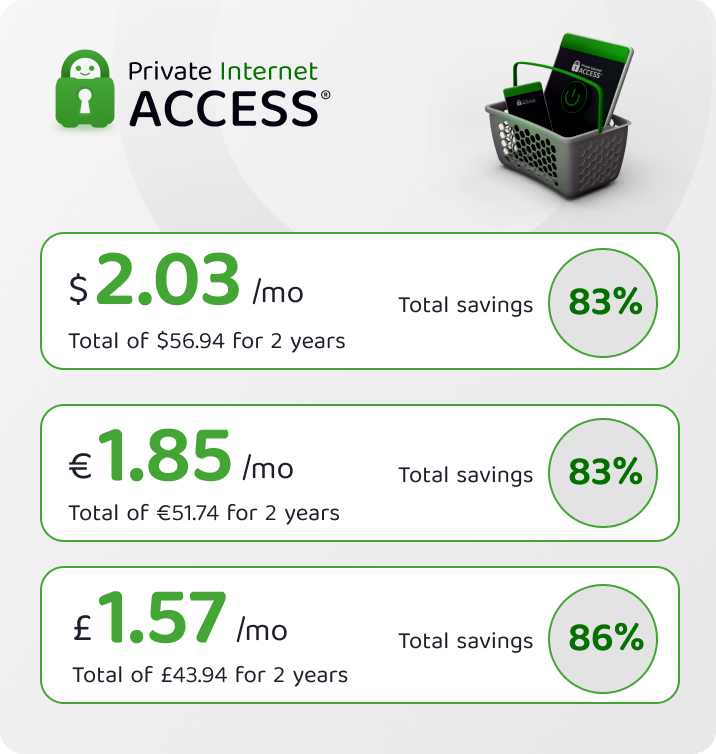

Единственный более-менее простой способ (опять же, из доступных обычному пользователю) скрыть свои данных от алгоритмов, отслеживающих supercookies — это пользоваться защитными инструментами, которые шифруют заголовки запросов с конечного устройства.

Ну вот как-то так пока…